May 31 ,2022 | No hay comentarios

Author Archives: Bejob Marketing

May 24 ,2022 | No hay comentarios

¿El color de la esperanza?

La economía verde es en la actualidad, responsable de medio millón de empleos en España, que se traduce a un 2,5 % de la ocupación total de nuestro país según la Organización Internacional del Trabajo.

¿Qué es realmente la economía verde?

El Programa de las Naciones Unidas para el Medio Ambiente (PNUMA) determina que la economía verde es aquella trae consigo:

La equidad en la sociedad, combatiendo la escasez y disminuyendo las amenazas al medio ambiente.

Un uso eficiente de los recursos, reduciendo la emisión de carbono e incrementando la responsabilidad social.

El incremento de los recursos públicos, destinados a la lucha contra las emisiones de carbono.

La eficiencia energética y biodiversidad.

La economía verde nace como respuesta hacia la lucha contra el cambio climático, mitigar las emisiones de efecto invernadero e impulsar un desarrollo sostenible. Poco más del 75 % de los ciudadanos han demostrado tener interés y preocupación en la ecología y el medio ambiente. Si bien observamos en la sociedad el compromiso ético con el medio ambiente, ¿hasta dónde están comprometidas las empresas?

Entendemos que la economía verde es aquella que crea un nexo entre el objetivo del crecimiento económico y la creación de empleo, con un uso de los recursos eficiente. Las empresas que trabajan teniendo consideración y respeto a la naturaleza y el medio ambiente, produciendo bajas emisiones de carbono, se consideran empresas verdes.

Muchas empresas están incluso consiguiendo generar una mayor cantidad de oportunidades de trabajo, mientras impulsan una mentalidad ambiental en su producción, confeccionando productos más ecológicos y sostenibles, cuyas cualidades destacan mediante el marketing verde.

La situación española

El Instituto Tecnológico de Massachusetts (MIT) ha publicado su Green Futures Index 2022, la segunda clasificación comparativa anual de 76 países y regiones sobre su capacidad para desarrollar un futuro sostenible y bajo en carbono para sus economías y su vida económica y social. En el ranking de este año, con España en el puesto 13, se descubrió que debido a la ralentización y la congestión asociadas a la pandemia de COVID-19, muchos países no pueden mantener el ritmo de cambio y progreso sostenible, llegando así a que muchos países se vean obligados a volver a los viejos hábitos intensivos en carbono para revitalizar sus economías.

No obstante, la calificación también muestra que ha habido un aumento asombroso en la inversión en energía renovable, que representará más del 70 % de toda la capacidad de generación nueva para 2021, y muchos de los países líderes del mundo.

A nivel continental, el liderazgo verde de Europa se mantiene por segundo año consecutivo, ya que 16 de los 20 primeros países de la tabla son europeos.

Islandia y Dinamarca continúan ocupando el primer y segundo lugar respectivamente y los Países Bajos y el Reino Unido ocupan el tercer y cuarto lugar. Con una puntuación media de 5,83, España ocupa el puesto 13, aunque si desglosamos todos los criterios considerados a la hora de seleccionar países, España ocupa el puesto 6 en cuanto a política climática, 16 para innovación limpia, 27 para sociedad verde, 47 para carbono y 68 para energía.

¿Cuáles son las tendencias de la economía verde?

1.Economía circular. Para 2050, se espera que la población mundial supere los 9 mil millones, según el Departamento de Asuntos Económicos y Sociales de las Naciones Unidas. Por ello, es importante cambiar los modelos de producción y gestión de recursos existentes que favorecen el consumo a corto plazo y reducen la vida útil de los productos.

2.Cultura de empresa. La cultura corporativa está relacionada con el comportamiento corporativo y las actitudes sociales, entre las que destacan actualmente las ambientales. El objetivo no es otro que, tanto el cliente como los trabajadores se identifiquen con lo que se transmite socialmente.

3.Compra responsable. La economía verde incluye no solo a las grandes empresas con altos índices de contaminación, sino también a sus proveedores, y a las empresas más pequeñas, que tienen que asumir ciertas responsabilidades con el medio ambiente. De esta forma, la extracción, el transporte y la disposición de los recursos son más eficientes, reduciendo el impacto ambiental de este proceso.

4.Infraestructura verde. La Comisión Europea define la infraestructura verde como una red estratégicamente planificada de áreas naturales y seminaturales y otras características ambientales diseñadas y gestionadas para proporcionar una gama de servicios ecosistémicos. Incluye espacios verdes (o espacios verdes en el caso de ecosistemas acuáticos) y otros elementos físicos en áreas terrestres (naturales, rurales, urbanas) y marinas.

5.Agricultura sostenible. La apuesta por la agricultura sostenible se convierte en una prioridad para los consumidores de los países desarrollados. Una solución podría ser utilizando fertilizantes y productos fitosanitarios naturales.

6.Revolución de energía renovable doméstica. Las energías renovables están tratando de reducir este número priorizando la energía limpia y la producción local, y reduciendo el costo de importación y transmisión de energía. Los avances tecnológicos y el Internet de las cosas representan una revolución para estas sociedades excluidas, desde una perspectiva activa. Adherirse a este nuevo paradigma puede contribuir a mantener un medio ambiente saludable y aprovechar al máximo los servicios para las generaciones actuales y futuras.

Estar a la vanguardia de las tendencias que están ocurriendo a nivel mundial es crucial para los ciudadanos actuales y futuros de la sociedad. Sobre todo, es vital que las empresas tengan conocimiento y formación para generar estas mejoras en sus sistemas internos de producción y a nivel de imagen de marca. Las empresas tienen un impacto enorme en la sociedad y pueden motivar a sus clientes a tomar responsabilidad y actuar de una manera consciente y sostenible sobre el medio ambiente.

¿Cuál quieres que sea tu papel en este movimiento? ¿Cómo crees que el empleo verde beneficiará tanto a las empresas como a los nuevos empleados? ¿Crees que estas tendencias seguirán floreciendo a largo plazo?

Abr 28 ,2022 | No hay comentarios

Plan International España lanza la segunda convocatoria de Women4IT

El proyecto está dirigido a mujeres jóvenes de 18 a 29 años, que actualmente no tengan empleo, educación o formación y que estén inscritas en el programa de Garantía Juvenil.

El plazo de inscripción ya está abierto a través del formulario publicado en la página web de Women4IT

Madrid 27 de abril 2022

Tras el éxito de la primera convocatoria, Plan International España presenta la segunda edición de Women4IT que dará comienzo el próximo 3 de mayo. Women4IT es un programa que impulsa las competencias digitales y la empleabilidad de mujeres jóvenes en la economía digital. Su objetivo es crear conciencia sobre las habilidades digitales y la brecha de género, y promover alianzas y soluciones concretas e innovadoras para aumentar el número de niñas y mujeres de la UE en la agenda digital.

Como en la edición anterior uno de los propósitos del programa es la inserción de mujeres en el sector laboral para que, en primer lugar, puedan ser partícipes de forma activa en la economía digital, y en segundo lugar potenciar las competencias STEAM para que accedan un empleo en el ámbito digital.

Los cursos formativos son gratuitos y se desarrollarán cuatro:

1. Coordinadora de proyecto, cuyo perfil desempeña tareas de comunicación, coordinación y administración a nivel individual, de equipo y de organización.

2. Analista de Datos. Este perfil interpreta los datos y los convierte en información útil para el negocio, por lo que influye en las decisiones del negocio. Recolecta información de diversas fuentes e interpreta patrones y tendencias.

3. Desarrolladora Web Junior. Su rol es desarrollar, implementar, mantener y actualizar software accesible de acuerdo con el diseño original. Alinean la presencia digital del cliente con su estrategia de negocio, soluciona los problemas de software y busca formas de mejorar las páginas web y las aplicaciones.

4. Especialista en medios digitales. Son las responsables de la creación y gestión de proyectos digitales con el fin de influenciar, atraer consumidores, promover y comercializar productos de mercado, marcas y mensajes a través de email, internet y RRSS.

Además, del contenido técnico de cada uno de los cursos, se impartirán una serie de sesiones de coaching donde se trabajarán las habilidades blandas más necesarias antes, durante y después de un proceso de búsqueda de empleo.: gestión emocional, resiliencia y perseverancia, entre otras.

Bejob, empresa especialista en competencias digitales para la empleabilidad, será la responsable de esta formación, que comenzará el próximo 3 de mayo. Cada uno de los cursos tendrá una duración de 160 horas (2 meses) y se impartirá en los siguientes formatos: 48 horas de curso online, 100 horas de masterclass online y trabajos en grupo, 4 horas de coaching online y 8 horas presenciales de tutoría y resolución individual de preguntas.

Como inscribirse

Para participar en Women4IT 2022, deberás cumplir con los siguientes requisitos: ser mujer, tener entre 18 y 29 años, estar inscrita en el programa de Garantía Juvenil, al inicio del curso y rellenar el formulario de inscripción en la página web de Women4IT

Plan International como parte de una alianza multipartita respaldada por 9 socios procedentes de distintos lugares de Europa y diferentes sectores, y financiada por Mecanismo Financiero del Espacio Económico Europeo- EEA Grants y el Fondo Noruego de Ayudas al Empleo Juvenil (Norway Grants Fund for Youth Employment) puso en marcha en 2018, el proyecto Women4IT para desarrollar soluciones innovadoras que permitan incrementar el número de chicas y mujeres jóvenes en situación de vulnerabilidad formadas para acceder al empleo en el sector digital.

Más información: women.4it@plan-international.org

Abr 21 ,2022 | No hay comentarios

Una nueva figura: El coordinador de bienestar y protección

Si bien siempre hemos tenido presente que los niños y jóvenes son individuos vulnerables que necesitan protección, atención y cuidado, no siempre hemos hecho todo lo posible por asegurarnos que estén resguardados frente a los peligros o amenazas que se pueden presentar. Debido a los incidentes casos de maltrato y acoso escolar, al igual que de extorsión digital, o abusos sexuales, en el próximo curso se implementará una medida obligatoria, que es la de designar la figura del Coordinador de Bienestar y Protección frente al acoso en los colegios.

Esta nueva ley de protección de la infancia compromete a todos los centros de educación con menores de edad a contar con este nuevo coordinador para proteger a los alumnos desde el curso 2022-2023 y en adelante.

La ministra de educación define la figura del coordinador de Bienestar y Protección como:

“La pieza clave que se encargue de que se implementen los planes y protocolos en el ámbito educativo y en el ocio y el deporte, de escuchar a los menores y sus avisos sobre cualquier tipo de violencia, y de comunicar situaciones de riesgo”

El artículo 35 de la ley, nos habla precisamente sobre la importancia de contar con un coordinador de Bienestar y Protección del cuerpo estudiantil, quien trabajará bajo la tutela del departamento directivo del respectivo centro en el cual labore. Según la calendarización acordada con las comunidades autónomas en la Conferencia Sectorial de Infancia y Adolescencia, este rol deberá ser ocupado y puesto en marcha a partir de septiembre de 2022.

¿Pero qué funciones desempeñará concretamente el Coordinador de Bienestar y Protección?

Específicamente, existen 10 tareas principales de las que se deberá ocupar:

● Impulsar planes de formación, detección precoz y protección de niños y jóvenes. Estos planes cubrirán tanto al personal como a los estudiantes. También coordinará la formación de familias con uniones de padres y madres.

● Coordinar, de acuerdo con los protocolos aprobados por la administración educativa, en los casos que requieran la intervención de los servicios sociales competentes.

● Ser el principal punto de referencia de la comunidad educativa ante posibles situaciones de violencia en el propio centro o en su entorno.

● Aprender a frenar el bullying e inculcar el valor del respeto a tus hijos con el Webinar «Bullying».

● Promover medidas para garantizar el bienestar de los alumnos y una cultura de trato igualitario.

● Promover el uso de métodos alternativos de resolución pacífica de conflictos.

● Informar al personal del centro de los procedimientos para prevenir y proteger cualquier forma de violencia existente en su localidad o comunidad autónoma.

● Promover el respeto al alumnado con discapacidad o cualquier otra situación de especial vulnerabilidad o diversidad.

● Controlar con la participación de los directivos del centro el plan de convivencia.

● Promover, cuando exista riesgo para la seguridad de los menores, el contacto inmediato con las fuerzas y organismos de seguridad del Estado.

● Informar a las autoridades de protección de datos de cualquier procesamiento ilegal de datos personales de menores (por ejemplo, a través de las redes sociales)

● Promover dietas saludables para los niños, especialmente los niños más vulnerables.

● Además del coordinador de protección contra el acoso, la ley también prevé otra persona análoga, el representante de protección que se establecerá en el ámbito de los centros deportivos y que será el referente con el que el menor podrá participar en caso de acoso.

Desde Bejob, hemos creado un Curso de coordinador o coordinadora de bienestar y protección, donde la formación impartida recogerá las principales cuestiones que señala la Ley, prestando especial atención al desarrollo de protocolos específicos de prevención e intervención, así como a todas las cuestiones relativas a la convivencia en entornos digitales.

Profundizaremos, pues, en todos aquellos conflictos que se producen en internet, tanto en el entorno de las redes sociales y sistemas de mensajería instantánea, como de los videojuegos. Así mismo, recogeremos las principales cuestiones que surgen en los centros escolares en torno a la protección de datos, e incluso los problemas alimentarios y su relación con otros conflictos. Plantearemos la formación y correcta gestión de las emociones como principal método para afrontar los diversos conflictos.

Además, la formación que ofrecerá este curso será eminentemente práctica, planteando innumerables pautas, propuestas y soluciones, a partir de un profundo conocimiento sobre el tema.

Si estás interesado/a en este curso puedes ponerte en contacto con

Mar 24 ,2022 | No hay comentarios

La Comisión Europea actualiza el Marco de Competencia Digital

La Comisión Europea ha hecho pública la nueva actualización del Marco de Competencia Digital para la ciudadanía DigComp 2.2. con la finalidad de reforzar la trascendencia de estas para poder aprender, trabajar y participar en la sociedad de una manera más conectada y eficaz. A su vez, la actualización sirve de ayuda para fortalecer el rol de las competencias digitales en el ámbito de la Estrategia Digital Europea y en la creación de políticas de la UE. Entre otras cosas, destacamos la inclusión de tecnologías emergentes, el teletrabajo y aspectos ecológicos y sostenibles.

Las competencias digitales para el empleo y para la vida son de total prioridad para la Agenda Política Europea. La estrategia de competencias digitales para la transformación digital de la UE y otras políticas de iniciativa tienen el objetivo de mejorar las competencias digitales y habilidades para la transformación digital. En la Agenda de Capacidades Europea del primero de julio de 2020, aboga por unas competencias digitales para todos, al igual que apoya los objetivos del Plan de Acción de Educación Digital, que tiene las metas de, en primer lugar, mejorar las competencias digitales para la transformación digital, mientras que, en segundo lugar, fomenta el desarrollo de un sistema de educación digital altamente competitivo

El Plan de Acción del Pilar Europeo de Derechos Sociales ha designado una ambiciosa meta con respecto a sus políticas, que deberán llegar, como mínimo al 80% de la población con competencias digitales básicas. También, se han propuesto tener 20 millones de especialistas ICT para el 2030.

La actualización de DigComp 2.2

El Marco de Competencias Digitales para Ciudadanos, también conocido como DigComp, brinda un lenguaje común para identificar y describir las áreas clave de la habilidad digital. Es una herramienta EU-wide, que tiene como finalidad incrementar las competencias digitales de los ciudadanos, ayudar a los creadores de políticas a formular nuevas políticas que apoyen la construcción de competencias digitales y el plan de educación y las iniciativas de training para mejorar las competencias digitales de grupos target específicos.

Además, la actualización del Marco de Competencia Digital tiene presente que las nuevas tecnologías como la inteligencia artificial o la datatización van a cambiar la manera en la que funciona el mundo digital, por lo cual quieren reiterar la importancia vital de construir personas que estén altamente capacitadas en el ámbito de competencias digitales para la educación empleabilidad y para la vida misma.

Igualmente, en la actualidad existe la necesidad, cada vez más creciente, de tratar los temas de ecología y de sostenibilidad en el contexto del mundo digital y de la transformación digital.

Es por este motivo, que la actualización también hablará sobre las aptitudes y actitudes que necesita la población para enfrentarse a estos cambios.

Los acontecimientos recientes demuestran que las personas necesitan poder verificar el contenido en línea y sus fuentes, además, de las habilidades que le permitirán aprovechar las nuevas oportunidades que ofrecen tecnologías como la inteligencia artificial y hacer frente a los riesgos asociados con las redes sociales y las tecnologías digitales.

Implementaciones de DigComp

Desde el 2013 hasta la actualidad, Dig From 2013 up until now, DigComp ha sido usado para múltiples motivos, particularmente en el contexto de la empleabilidad, educación y training, y aprendizaje contínuo.

Adicionalmente, las DigComp han sido puestas en práctica a nivel de la UE, para construir el Indicador de Habilidades Digitales (DSI), que es usado para establecer objetivos (de política) y para monitorear la Economía y Sociedad Digital (DESI). Another example is incorporated into the Europass CV

Otro ejemplo está incorporado al Europass CV, permitiendo a las personas en búsqueda de empleo evaluar sus propias competencias digitales e incluirlas en la evaluación para su Curriculum Vitae.

Futuros proyectos del Centro Común de Investigación.

El Centro Común de investigación, más conocido como JRC, trabaja en un marco de referencia para el desarrollo y avance de las competencias de los individuos, que incluyen el Marco Europeo de Competencias de Emprendimiento (EntreComp) El marco europeo para la competencia clave personal, social y de aprender a aprender (LifeComp) y

and GreenComp, El marco europeo de competencias en sostenibilidad. Adicionalmente, el Marco de competencias digitales para educadores (DigCompEdu) brinda soporte con respecto a la construcción de competencias digitales en un contexto profesional, mientras que el Marco Europeo para Organizaciones Educativas Digitalmente Competentes – DigCompOrg ofrece apoyo a la construcción de capacidades dentro de una organización educacional.

Mar 10 ,2022 | No hay comentarios

Ciberseguridad en la Educación

Las instituciones educativas tienen el deber de brindar a sus alumnos redes fidedignas que aseguren un alto nivel de ciberseguridad y por ende garanticen la protección de datos de los estudiantes. Estructurar un modelo de seguridad moderno, económico y eficaz que sea capaz de mitigar las amenazas de seguridad y evitar ataques cibernéticos significa un gran esfuerzo, sin embargo, las ganancias son drásticamente superiores.

La constante evolución de la digitalización trae varios beneficios, específicamente en el sector de la enseñanza y la educación. El acceso a la información y a la transferencia de conocimientos gracias a la interconexión en red agiliza el proceso de aprendizaje. No es sorprendente entonces, que cada vez más docentes, estudiantes y empleados administrativos utilicen dispositivos electrónicos portátiles, tablets y teléfonos inteligentes. Rohde & Schwarz Cybersecurity, una empresa líder en seguridad informática lo describió perfectamente: “El acceso a Wi-Fi libre en los centros educativos, ya sean universidades, escuelas técnicas o bibliotecas, es hoy en día una parte integral del aprendizaje contemporáneo, los medios digitales aplicados a la docencia pueden mejorar los resultados del aprendizaje.”

Es así, que hemos llegado a la conclusión que la ciberseguridad en el ámbito educativo es una inversión que vale la pena y que en unos años más será el único modelo aceptable por las entidades educativas.

Ciberseguridad en el sector educativo

La ciberseguridad en el ámbito académico corresponde, en primer lugar, al tratamiento de información y datos sensibles, como pueden ser las calificaciones o datos privados de un alumno, y en segundo plano, abarca el acceso a datos de aplicaciones web y plataformas de educación. Por este motivo las entidades educativas deben resguardar la seguridad en las redes, encontrar y aislar potenciales riesgos y diseñar soluciones pertinentes para cuidar la información privada.

No obstante, son muy pocas las instituciones que cuentan con grandes presupuestos enfocados a solucionar problemas de ciberseguridad específicos. Es más común en cambio, que las instituciones apuesten por las soluciones creadas en la nube para las aplicaciones Office, el intercambio de datos y la colaboración.

Las aplicaciones en la nube acostumbran a mantenerse a un precio accesible y además requieren esfuerzo mínimo de administración, pero ¿podríamos asegurar el cumplimiento del Reglamento General de Protección de Datos (RGPD) en las soluciones de ciberseguridad de las instituciones educativas?

La Pandemia

Es una realidad que previa a la pandemia del Covid-19, la ciberseguridad no era prioritaria en la educación. Es por este motivo que al enfrentarse a una situación tan compleja las instituciones han cometido errores básicos de configuración del sistema. Los centros de formación se están dando cuenta de que necesitan estos conocimientos, una infraestructura tecnológica actualizada, y profesionales en el área de ciberseguridad que, a su vez, elaboren un plan detallado que responda a los problemas concretos que existan.

¿Por qué el sector educativo es una opción atractiva para los hackers?

Simple: Porque contienen y manejan un gran volumen de datos. Un ciberdelincuente podría acceder a información personal sobre:

- El personal y los estudiantes.

- Bases de datos.

- Información sobre proveedores.

- Datos de investigación.

Los ciberdelincuentes fácilmente pueden tener acceso a esta información ya que las instituciones suelen contar con sistemas antiguos que no sabrían responder a las amenazas que se presentan en la actualidad.

En las universidades, se han producido ataques, los hackers han secuestrado y eliminado datos de los sistemas de los usuarios, además de inhabilitar el acceso a los ordenadores, pidiendo posteriormente un rescate para recuperar esa información.

Impulsar la ciberseguridad como la solución

Para incitar la seguridad informática es necesario adoptar una mentalidad proactiva, que esté preparada en caso sucediera un ciberataque. Los centros de educación no pueden quedarse quietos esperando a que suceda un imprevisto para empezar la defensa, sino que se debe crear un plan de seguridad para establecer cómo

mantenerse seguro online. El plan deberá incluir un manual donde se especifique qué hacer en cada situación para que los profesores, estudiantes y personal puedan consultar en caso de riesgo.

Delegado de protección de datos

La asignación de un Delegado de Protección de Datos (DPO) determinada en el Reglamento General de Protección de Datos, se ha vuelto una figura primordial para poder ejercer los derechos de privacidad.

Según el artículo 34 de la Ley Orgánica de Protección de Datos Personales y garantía de los derechos digitales (LOPD-GDD), determina que es necesario contar con un DPO en “los centros docentes que ofrezcan enseñanzas en cualquiera de los niveles establecidos en la legislación reguladora del derecho a la educación, así como las Universidades públicas y privadas.”

En ese sentido, los centros de educación públicos y privados desde el nivel infantil hasta centros de formación profesional o universitaria deberán designar un Delegado de protección de Datos, es decir, tendrán la obligación de nombrar un Delegado de Protección de Datos

¿Cuáles son las funciones de un DPO?

- Supervisar y mantener el cumplimiento de correctas medidas de protección de datos en el determinado centro de enseñanza.

- Supervisar nuevos proyectos que puedan, por temas de protección de datos, afectar al Centro de Enseñanza.

- Focalizar su atención en el debido cumplimiento de los derechos y reclamaciones de los interesados

- Relación y comunicación con la Agencia Española de Protección de Datos

- Manejar la gestión de las incidencias.

- Planificar y gestionar las auditorías internas o externas.

- Estar al tanto de las nuevas medidas de seguridad que surjan en el mercado, y ver cómo las podría aplicar a un caso concreto.

- Transmitir la importancia de la educación en la materia de protección de datos.

¿Cuál es el perfil?

La figura de DP preferiblemente debe ser asumida por un individuo que cuente con nociones jurídicas y que además esté especializado en la materia de protección de datos.

Tiene que ser una persona autónoma e independiente, y que refleje estas cualidades en sus labores. Además, la persona asignada debe desempeñar sus funciones con independencia.

Aunque encontrar a alguien que cuente con todas estas cualidades puede resultar difícil, no tener un DPO en un centro educativo es una falta gravísima y puede significar cuantiosas multas.

En Bejob creemos que la seguridad de las instituciones educativas es fundamental, sobre todo porque cuando hablamos del sector educativo nos referimos también a la protección de datos de menores de edad.

Educar en seguridad informática a los alumnos les puede evitar más de un disgusto, como puede ser la filtración de contenido privado, o el hackeo de una red social. Por este motivo, a través de nuestro Curso de Ciberseguridad para centros educativos, podemos fomentar el cuidado y protección de datos personales, a través de nuestra formación profesional para futuros Delegados de Protección de Dato, buscamos garantizar un futuro seguro donde la información sea una herramienta que nos facilite la vida y no un arma que se use en nuestra contra.

Mar 08 ,2022 | No hay comentarios

No las felicites.

8 de Marzo. Un día al año en el que en teoría, reconocemos, agradecemos y recordamos a tantas mujeres, no solo por sus logros, sino por sus luchar, por sus derechos y hasta dar la vida por sus ideales.

8 de Marzo. Un día en que realmente reconocemos y recordamos que las mujeres aún se enfrentan a una gran desigualdad y maltrato en muchos ámbitos como salarios, pensiones, o un alarmante nivel de violencia sexual.

En lo que estamos de acuerdo, es que el 8M es un día en que las mujeres se unen en el sentimiento de lucha, sin las barreras del color, la educación, idioma o ideas políticas.

Hoy es simplemente, un día en el que pensamos y repensamos todo lo que en la actualidad conlleva ser mujer, con la esperanza de que las cosas puedan cambiar.

Todas las tareas de cuidado recae sobre ellas

El 17% de las mujeres inactivas lo están por cuidados familiares

Según los datos más recientes de la EPA, en España existen 16,3 millones de personas en situación inactiva. 57,9% de ellas son mujeres y 42,1%, hombres. No obstante, los motivos de dicha inactividad varían y demuestran un desbalance en el reparto de las tareas de cuidado.

Un 4,8% de las mujeres inactivas comentan que la causa de su desempleo se debe a que se dedican a tiempo completo al cuidado de personas dependientes: hijos, adultos mayores, personas con discapacidad, o personas con enfermedades. Por otra parte, los hombres desempleados por la misma causa corresponden al 0,5%.

La diferencia crece en el caso de ‘otras obligaciones familiares o personales’, pues un 11,9% de las mujeres se enfrenta a un 1,4% de los hombres.

Mujeres en la base y no en la cúpula

“La estructura de bases feminizadas y cúpulas masculinizadas se manifiesta aún en numerosos ámbitos, y evidencian los obstáculos de las mujeres para alcanzar los puestos de poder. En la Universidad, las mujeres suponen el 41,8% del profesorado, pero en los puestos más altos ese dato cae: son solo el 22,5% de las catedráticas y el 18% de las rectoras.” (El Diario ES, 2020)

Según el Informe sobre la estructura de la carrera judicial del Consejo General del Poder Judicial en el 2019, en 15 Comunidades Autónomas, las mujeres son mayoría en el sector judicial, siendo la cantidad de juezas y magistradas mayor que la de los hombres la mayor parte de órganos unipersonales. No obstante, esto no sucede en los organismos superiores. En el Tribunal Supremo, por ejemplo, los hombres conforman un 81,2%, mientras que las mujeres representan un 18,8%, lo que se traduciría a que ni siquiera 2 de cada diez personas son mujeres.

La mayor parte de premios y reconocimientos no son para ellas

Aunque cueste escucharlo, las mujeres siempre representan una minoría en los certámenes, eventos y premios. La mayoría de los premiados suelen ser los hombres y cuando sucede la rara vez en que más mujeres son premiadas, cuesta creerlo y se crean noticias y titulares sobre ello. El Instituto de la Mujer expone las diferencias entre hombres y mujeres en estas situaciones.

Gráficas de proporción de hombres y mujeres galardonados con alguno de los premios de los siguientes reconocimientos sociales entre 2010 y 2018

Las mujeres tienen los salarios más bajos

La brecha salarial entre hombres y mujeres queda expuesta a través de múltiples mediciones. Las mujeres inmersas en el campo laboral siempre terminan acumulando los niveles salariales más bajos. Esta situación se puede atribuir a diversos motivos: más ofertas de trabajo con contrato a tiempo parcial, sobre todo en la parte inferior de la jerarquía de posiciones, lejos de las gerencias y jefaturas.

Lo que es peor, muchas veces las trabajadoras reciben menos salario que sus contrapartes por estar por debajo de ellos, realizando aun así las mismas tareas.

Más mujeres tienen las pensiones más bajas

Uno pensaría que la brecha salarial terminaría al jubilarse, sin embargo, solo se incrementa en las pensiones. “La pensión media de jubilación de los hombres es de 1.332,62 euros y la de las mujeres, de 877,39 euros al mes, con los datos de la Seguridad Social de febrero del 2020”. “La brecha de género es del 34%, lo que se traduce en el porcentaje de lo que perciben los hombres jubilados que no lo reciben las mujeres.” (El Diario ES, 2020)

Hoy es el 8M, y podríamos elegir cerrar los ojos y no enfrentarnos al largo camino que nos queda por recorrer. Sin embargo hacer eso aunque sea más fácil no es lo correcto.

Desde Bejob apoyamos a las mujeres hoy y siempre y velamos por su formación tecnológica. Queremos que puedan conseguir todo lo que deseen en la vida y sabemos que para eso, el conocimiento científico y tecnológico puede servir como ayuda.

Hasta el día de hoy hemos formado a más de 4.000 mujeres en el sector tecnológico, y esto solo seguirá creciendo, porque sabemos que cuando las mujeres y la tecnología se unen, pasan cosas maravillosas.

Mar 08 ,2022 | No hay comentarios

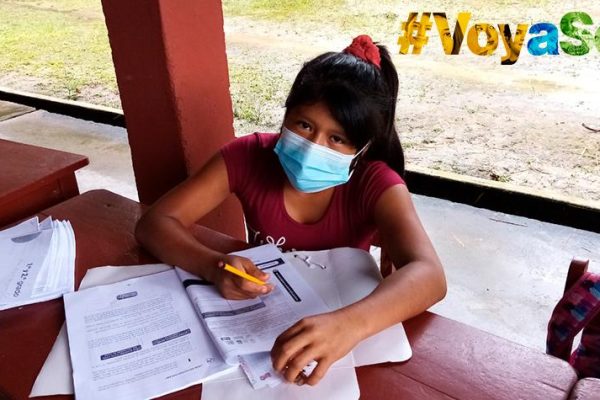

Santillana celebra el Día de la mujer con el lanzamiento de #Voyaser

Mar 02 ,2022 | No hay comentarios

Javier Vendrell: "El eslabón más débil en la ciberseguridad es el factor humano"

«La creciente importancia que la digitalización ha alcanzado en el ámbito empresarial español ha impactado directamente en las necesidades de ciberseguridad de las organizaciones.» Nos comenta Javier Vendrell, sobre el nivel de Ciberseguridad en nuestro país.

A través de esta entrevista, Vendrell, experto en ciberseguridad, nos da los detalles más relevantes sobre el mundo de la seguridad informática y cómo nos afecta como personas y como empresas, haciendo hincapié en la ciberseguridad en nuestro país.

1. Para comenzar, en su opinión, ¿los ciudadanos españoles son conscientes de los peligros del mundo digital?

Son conscientes “a medias”. Los usuarios cada vez son más prudentes a la hora de navegar por internet, disminuyendo cada vez más las conductas de riesgo y los incidentes registrados. Asimismo, en los últimos años se han desarrollado nuevas percepciones de riesgo en la red, como el ciberacoso, acceso a contenido no apropiado o la protección de menores.

En la parte a mejorar se encuentra una mayor concienciación en relación con los datos que ofrecemos a las compañías tecnológicas a cambio de sus servicios y nuestra privacidad, así como una correcta gestión de los problemas relacionados con las noticias falsas y desinformación.

2. ¿Cómo describiría el nivel de ciberseguridad actual de nuestro país?

En términos generales, España es un país relativamente bien preparado. La creciente importancia que la digitalización ha alcanzado en el ámbito empresarial español ha impactado directamente en las necesidades de ciberseguridad de las organizaciones.

Lógicamente, la pandemia y la obligada adopción del trabajo y educación remotos supuso un nivel de amenaza mayor para aquellas organizaciones que no tenían una correcta cultura de seguridad, y como tal tuvieron que hacer un importante esfuerzo. El traslado de un modelo de trabajo centralizado en una oficina a un modelo en entornos distribuidos ha impuesto necesariamente más retos, algunos tan aparentemente simples (y en realidad complejos) como la seguridad de las instalaciones domésticas (router, wifi, etc.) o la privacidad de los domicilios.

3. ¿Cuáles son los ciberataques más comunes?

Los ciberataques más habituales son menos “románticos” que los que salen, por ejemplo, en las películas, en los que un ciberdelincuente en un sótano, tapado con una capucha y comiendo pizza se infiltra en los sistemas del gobierno de turno. En general, los ciberataques más comunes son más “simples” y tratan de explotar el eslabón más débil en la ciberseguridad: el factor humano.

El ciberataque por excelencia es el phishing o suplantación de identidad. Mediante esta técnica, los ciberdelincuentes suplantan la identidad de personas u organizaciones de confianza de los usuarios (bancos, compañías de paquetería, etc.) y, mediante diferentes comunicaciones electrónicas, consiguen que sus víctimas revelen información personal y confidencial, como contraseñas y datos bancarios.

Lo más habitual es que estas comunicaciones se realicen a través de mensajes de correo electrónico, si bien también se utilizan SMS o mensajes en redes sociales. Estos mensajes copian la imagen corporativa, logotipo, etc. de las personas o empresas a las que trata de suplantar, de modo que la persona que recibe el mensaje cree que se trata de la persona u organización real y le revela los datos basándose en esa supuesta confianza.

Un ejemplo muy común de phishing es el de la factura pendiente de pago. Los ciberdelincuentes consiguen las facturas pendientes de pago de los clientes de una empresa u organización y las envían por correo electrónico a los mismos informando de un cambio en el número de cuenta para hacer la transferencia del pago. Los clientes creen que están pagando la factura a la empresa en cuestión, pero en realidad están siendo robados.

La técnica del phishing es una de las preferidas por los ciberdelincuentes por su sencillez y su elevado ratio beneficio/coste. Realizar un envío masivo de correos electrónicos es sencillo y barato, y basta un número relativamente pequeño de personas engañadas para “amortizar” la inversión.

Otro tipo de ciberataque muy común es el ransomware o secuestro. En este tipo de ataques, un archivo de malware infecta un ordenador o sistema cifrando los datos que contiene, dejándolo inutilizable, y de esta manera pedir un “rescate” para liberar el bloqueo o secuestro.

Este tipo de ataque no es reciente, lleva más de 30 años desde su primera aparición, pero ha ganado popularidad en los últimos años con la aparición de tecnologías como Bitcoin, ya que la transacción económica para liberar el secuestro (práctica en absoluto recomendada) se puede realizar sin revelar identidades. Y, nuevamente, este ataque explota la debilidad del factor humano ya que, generalmente, el malware origen de la infección suele ser descargado a través de un archivo adjunto de correo electrónico, disco USB, o pinchando en un enlace.

Finalmente, un ciberataque también bastante habitual es el ataque por denegación de servicio (Denial of Service, DoS). A diferencia de otro tipo de ataques, donde el objetivo es obtener dinero o algún tipo de dato confidencial, lo que hace un ataque por DoS es sobrecargar un sistema (el sistema objetivo) a través del envío de gran cantidad de tráfico falso, que el sistema no puede manejar y acaba sobrecargado y sin posibilidad de seguir prestando su servicio

Una ampliación del ataque DoS es el llamado ataque de denegación de servicio distribuido, también llamado (Distributed Denial of Service, DDoS) en el que la gran cantidad de tráfico falso se envía desde varios puntos de conexión hacia un mismo punto de destino. La forma más común de realizar un DDoS, por su sencillez tecnológica, es empleando una botnet, robots informáticos que se ejecutan de manera autónoma y automática.

4. Cuando cayeron Instagram, Facebook y WhatsApp, ¿se trató de un ciberataque?

En un principio se trató de un fallo humano. Sin entrar en temas demasiado técnicos, se debió a un cambio de configuración defectuoso en los enrutadores, que provocó problemas en el sistema de asignación de dominios (DNS). Este sistema viene a ser como un “listín telefónico de internet”, que traduce la dirección que escribimos en un navegador a la dirección IP donde se encuentra el servidor (en este caso de Facebook, Instagram, WhatsApp, etc.), de modo que el tráfico no sabía a qué dirección ir.

Pero independientemente de si se trataba de un ciberataque o no, este punto pone de manifiesto algo de lo que hablamos continuamente en esta entrevista, el factor humano como eslabón más débil en la cadena de ciberseguridad.

5. ¿Cuál ha sido el mayor ataque de ciberseguridad al que te has enfrentado?

Pese a lo que pueda creerse, rara vez los son dirigidos a una persona o empresa en concreto, sino que simplemente son disparados en forma de spam, de manera masiva y aleatoria (los ataques de phishing o ransomware vistos anteriormente siguen este tipo de esquema). Por este motivo, absolutamente todos, ya seamos profesionales de la ciberseguridad o usuarios comunes, nos enfrentamos día a día a potenciales ataques. La frase “por qué me van a atacar a mí, si yo no tengo nada importante” conviene ser desterrada cuanto antes.

En el ámbito profesional, mi día a día se centra en la seguridad de los medios de pago, siendo entidades como comercios, bancos y procesadores de pago donde realizo mi actividad, aunque más centrada en la parte de auditoría, es decir, tratar de prevenir los ciberataques más que enfrentarme a ellos.

6. En su criterio, ¿considera que todas las empresas deberían destinar un porcentaje significativo de su presupuesto a la seguridad informática?

Por supuesto. Pero ese presupuesto no ha de ceñirse únicamente a la parte tecnológica sino también, y en gran medida, a la parte humana.

Las empresas más preparadas en materia de ciberseguridad son aquellas que son capaces de transmitir a sus empleados los potenciales riesgos asociados a determinados comportamientos, para que desarrollen una sensibilidad adecuada. Concienciar a los empleados sobre actividades tan sencillas como no abrir archivos sospechosos o no dejar ordenadores desatendidos sin bloqueo pueden ahorrar muchos disgustos a las empresas.

Igualmente, la inversión en tecnología puede empezar, además de la lógica inversión en seguridad de redes, por otro tipo de herramientas básicas. El empleo de redes VPN para conectarse desde fuera de la oficina o el uso de gestores de contraseñas (para tener que evitar memorizarlas o repetirlas en distintos sistemas) son actividades con un bajo coste para la empresa pero que redundan en una mejora sustancial de la seguridad.

Lo razonable para las empresas es una combinación de medidas tecnológicas y acciones de concienciación a los empleados. A su vez, es altamente recomendable auditar la seguridad de la compañía con cierta frecuencia.

7. Qué le diría a una empresa que quiere empezar a invertir en ciberseguridad. Por donde podría empezar.

Sin ninguna duda, por la formación y concienciación en ciberseguridad de los empleados. No tiene sentido, por poner un ejemplo, invertir grandes cantidades de presupuesto en tecnología para el control de acceso a los equipos si luego los empleados tienen las contraseñas de sus equipos apuntadas en un papel pegado a la pantalla.

Los ciberataques a empresas más conocidos ocurridos en España en los últimos tuvieron siempre un denominador común: explotar la capa más “débil”, esto es, la capa del usuario. Los ataques de phishing o ransomware generalmente comienzan a través de un archivo adjunto recibido por correo electrónico, y abiertos sin ningún tipo de control.

La inversión primera en ciberseguridad ha de ser en formar a tus empleados y concienciarles sobre un uso seguro de herramientas corporativas, riesgos, etc. Esa formación debe ser parte del proceso de alta en cuanto un empleado llega a una compañía.

Pero dicha formación no ha de limitarse al proceso de alta. Ha de ser continua y dinámica en el tiempo (mínimo una vez al año) y puede ser a través de distintos formatos: formación reglada, píldoras informativas, newsletters, campañas mensuales, etc. El objetivo último es que los trabajadores estén continuamente formados y concienciados.

8. ¿Cómo es actualmente la demanda de expertos en ciberseguridad en el mundo laboral?

Alta, muy alta, y crece cada día más, siendo varios los factores que han conllevado este incremento exponencial de la demanda.

La mayor sensibilización de las empresas hacia la digitalización, con el auge de tecnologías como la computación en la nube, blockchain o big data, favorecen nuevos modelos de negocio y, por tanto, nuevas oportunidades laborales en el ámbito de la ciberseguridad.

Asimismo, el confinamiento y la pandemia supuso un impulso sin precedentes en la migración a internet de gran parte de la actividad económica y social. La necesidad de adoptar modelos de teletrabajo y educación a distancia, o el mayor consumo de entretenimiento online, han conllevado cambios de hábitos que también redundan en necesidad de personal experto en ciberseguridad.

Finalmente, el tablero geopolítico se ha trasladado al ciberespacio. La guerra convencional ha virado hacia la ciberguerra, con grandes cantidades de presupuesto invertidas en formación de personal especializado para la guerra cibernética. Las campañas electorales ya no se ganan en la televisión, sino a través de la gran actividad desplegada en el ciberespacio, mayoritariamente en redes sociales, donde frecuentemente ocurren casos de desinformación.

Este nuevo escenario digital obliga a las empresas a estar más preparadas que nunca en temas de ciberseguridad, y convierten a estos expertos en uno de los perfiles profesionales con mejores perspectivas laborales.

El mercado laboral en ciberseguridad tiene unas particularidades que lo hacen especialmente atractivo. En primer lugar, es un perfil profesional con una vía de entrada muy amplia. A diferencia de lo que pudiera pensarse, el de la ciberseguridad no es un perfil exclusivamente tecnológico. Si bien las áreas más conocidas son las relacionadas con programación, telecomunicaciones e informática, también son destacables los perfiles especializados en áreas humanísticas como psicología, inteligencia o derecho, con el objetivo de dar respuesta a los distintos desafíos que origina la ciberseguridad.

Asimismo, es un trabajo que, generalizando, no está limitado a la presencialidad física, siendo muchas las empresas que ofertan puestos en modalidad de teletrabajo. Esto permite a los profesionales poder optar a puestos sin la limitación de cuál es su lugar de residencia, si bien, como es lógico, la posible competencia a un determinado puesto se amplía.

9. Según Privacy Affairs, un proveedor de información y creador de contenido, la información privada de más de 1.500 millones de usuarios de Facebook se comercializó en una plataforma de hackers. ¿Usted cree que los usuarios conocen los riesgos a los que se pueden enfrentar al crear una red social?

No hace falta centrarse en “plataformas de hackers”. Sólo con aceptar los términos y condiciones que nos aparecen al registrarnos en una red social (esos términos y condiciones escritos en un “idioma extraño” y que nadie se lee) estamos dando permiso a las redes sociales y otros servicios de internet a comercializar nuestros datos. Es el ya manido dicho de “si no sabes cuál es el producto significa que el producto eres tú”.

Aquí sin embargo ocurre una paradoja. Todos somos más o menos conscientes de que al utilizar servicios “gratuitos” de internet estamos dando a cambio nuestros datos, dirección IP, localización, etc. datos que utilizan estas compañías como modelo de negocio para, principalmente, ofrecernos publicidad segmentada. Ahora imaginemos que Google, Facebook, etc. te diera a elegir entre pagar, por ejemplo, 10 euros/mes por los servicios que hoy son «gratuitos» (buscador, noticias, mapas, vídeos, etc.) o autorizarle para comerciar con tus datos, ¿qué elegirías? Mi impresión es que poca gente elegiría la opción de pago mensual.

Normalmente pagamos por este tipo de servicios cuando percibimos una mejora tangible. Por ejemplo, pagar la cuota mensual de Spotify para no tener que escuchar anuncios entre cada canción que interrumpen constantemente. Pero en el caso del comercio con nuestros datos es algo más “sibilino”, esa vulneración consentida de nuestra privacidad no la asociamos como una molestia inmediata

10. Finalmente, ¿por qué crees que en este panorama actual es importante formarse en ciberseguridad?

Porque gran parte de nuestra vida se ha trasladado al ciberespacio. En la “vida física” no se nos ocurre (o no se nos debería ocurrir) cruzar un semáforo en rojo o darle a un desconocido las llaves de nuestra casa. Tenemos unos hábitos y costumbres adquiridos en los que discernimos qué es seguro y qué no lo es. El trabajo, la educación, la sanidad, la administración o el entretenimiento ya se realiza en gran parte de manera online, por lo que debemos trasladar esos mismos hábitos a la vida digital. Y como es un entorno “nuevo” y mucho más cambiante, es necesario estar permanentemente formado y concienciado.

En este punto es importante hacer un inciso en los menores. Es un segmento de la población que desde su nacimiento ya ha estado rodeado de tecnología digital pero que es con diferencia el más vulnerable. Junto con las herramientas tecnológicas tipo control parental, debe hacerse una importante labor de pedagogía por parte de familias, centros educativos y administración para dotarles de espíritu crítico en materia de ciberseguridad, privacidad y alerta contra la desinformación.

Sin lugar a duda, Javier Vendrell es una figura referente en el ámbito de seguridad informática en nuestro país. Así como él, todos en cierta medida, deberíamos informarnos, capacitarnos y aplicar medidas de ciberseguridad para proteger cada paso digital que demos.

Para finalizar, queremos dar las gracias a Javier por compartir sus reflexiones y aprendizajes sobre ciberseguridad. Destacamos, especialmente, esta frase: «Debemos trasladar esos mismos hábitos a la vida digital. Y como es un entorno “nuevo” y mucho más cambiante, es necesario estar permanentemente formado y concienciado« Verdaderamente el mundo ya ha cambiado y seguirá cambiando y actualizándose a un paso cada vez más rápido. Un futuro seguro depende de cada uno de nosotros.

¿Quién es Javier Vendrell…?

Ingeniero de Telecomunicación y Máster en Ciberseguridad. Desde 2016 trabaja en S21sec, compañía española especializada en Ciberseguridad, donde desarrolla la labor de Consultor especializado en Medios de Pago.

https://www.linkedin.com/in/javiervendrell/

Feb 22 ,2022 | No hay comentarios

Todo lo que debes saber de Ciberseguridad

En la era digital, la información es un factor muy importante para las compañías y para la sociedad. Es por esto, que es importante conocer herramientas tecnológicas que faciliten este resguardo de datos y a la vez nos protejan de posibles amenazas. En el año 2020, El Instituto Nacional de Ciberseguridad gestionó nada más y nada menos que 133.55 incidencias relacionadas con ciberseguridad, de las cuales 106.466 correspondían a ciudadanos y empresas. (INCIBE,2021)

¿Qué queremos decir con esto? Que el secuestro de información no solo ataca a entidades corporativas, sino también a personas naturales.

La ciberseguridad, según Information Systems Audit and Control Association, el grupo internacional experto en la materia, es: «Una capa de protección para los archivos de información». “A partir de ella, se trabaja para evitar todo tipo de amenazas, las cuales ponen en riesgo la información que es procesada, transportada y almacenada en cualquier dispositivo”. También, podríamos agregar que es la práctica de proteger las computadoras, dispositivos móviles, redes, datos, o servidores de posibles asaltos digitales.

Tipos de ciberamenazas a las que se enfrenta la ciberseguridad

- El delito cibernético, aquel que a través de un individuo o un conjunto de individuos se produce un ataque a los sistemas para obtener un beneficio financiero o provocar una interrupción. Algunos ejemplos son estafas, calumnias, fraudes, pornografía infantil, entre otros.

- Los ciberataques, son una sucesión de acciones maliciosas dirigidas hacia sistemas informáticos, como redes computacionales o bases de datos, con la intención de exponer, sabotear, desestabilizar o alterar empresas, instituciones o personas. Suele ser común en el sector político.

- El ciberterrorismo, el cual a través de los medios de comunicación, o de información se genera pánico y terror con la meta en última instancia de debilitar los sistemas electrónicos.

Pero…cómo estos hackers consiguen acceder a los sistemas operativos e informáticos donde se almacena la información de estas entidades? Una palabra: Malware.

Un “Malware” hace referencia a un software creado por un hacker o cibercriminal que tiene como motivación afectar o perjudicar el equipo electrónico de un usuario auténtico y lícito. “Frecuentemente, este malware es transferido mediante un archivo adjunto de correo electrónico no solicitado o de una descarga de apariencia legítima”. (Kaspersky Lab, 2022)

Dentro de los malwares tenemos varias subcategorías.

- Ransomware, un secuestro de datos en el cual el malware encripta información y archivos y posteriormente pide un rescate para desbloquearlos.

- Virus, un programa con capacidad reproductiva, que se adhiere a un archivo limpio y se propaga por todo el sistema, infectando a los archivos que encuentre en su camino con un código malicioso.

- Spyware, un programa que registra secretamente lo que hace un usuario para que todos sus movimientos e información caigan en manos de los hackers.

- Adware, un software de publicidad que sirve a la vez para propagar un malware.

- Botnets, una red de robots informáticos (bots), que se activan de forma independiente y automática. El hacker detrás de de la botnet tiene la capacidad de manipular todos los ordenadores o servidores infectados.

- Además de los Malwares, también en la actualidad se habla de Phishing y de Cripto Mining.

El primero hace referencia a la suplantación de identidad por correos electrónicos que aparentan provenir de una empresa legítima que solicita información confidencial, con el fin de posibilitar el robo de información como claves o datos de cuentas. El phishing, ataca principalmente a los bancos y los usuarios bancarios.

Por otro lado, el Cripto Mining ocurre cuando un dispositivo es atacado por un sistema capaz de crear y recoger criptomonedas sin el consentimiento o conocimiento del dueño de dichas divisas electrónicas.

¿Cómo prevenir estos ataques informáticos?

Los hackers trabajan de manera sigilosa por lo cual un ataque puede ser muy difícil de detectar. Puede incluso pasar mucho tiempo antes de que se perjudique notoriamente la empresa u institución. Por eso, es importante que tengas en cuenta estos consejos y tácticas que pueden salvarte de más de un disgusto.

- Actualiza regularmente el software y sistema operativo que utilices con la finalidad de estar al tanto de los últimos avances en seguridad y resguardo de información

- Crea filtros para el spam. Evita abrir correos de remitentes desconocidos.

- Cambia tus contraseñas de siempre. No tengas la misma información para todas tus cuentas ya que será más fácil para el hacker descifrar tus datos. No utilices fechas importantes o números consecutivos sobre todo.

- Si eres una empresa, esto es importante. Mantén una copia de seguridad en un pendrive de los documentos confidenciales y archivos importantes para la compañía.

- Por último, infórmate y capacítate sobre el mundo de la ciberseguridad. Es de vital importancia que te mantengas al tanto de las posibles amenazas y señales de alerta a las que te puedes enfrentar. Una formación en esta materia te ayudará además a elaborar planes de acción por si sucede lo peor.

En Bejob sabemos que con el entorno digital en auge y expansión en los últimos años, las empresas necesitan protegerse y contrarrestar ciberataques. A pesar que las profesiones dentro del sector tecnológico están creciendo y especializándose cada vez más, los especialistas en Ciberseguridad son insuficientes para la demanda total que exige el panorama actual.

A través de nuestros Cursos de Ciberseguridad para profesionales, lograrás formarte en seguridad informática y aprenderás a analizar riesgos reales protegiendo a las empresas frente a posibles ataques. Vivirás una experiencia de aprendizaje junto a los mejores profesionales referentes del sector y saldrás al mundo con una nueva perspectiva y múltiples herramientas muy valoradas en el mundo laboral.

Si quieres potenciar tus habilidades y profundizar en ciberseguridad ¿Qué esperas?